Datamaskinen din er hacket. Skumlinger har tilgang til bedriftens filer og dokumenter. Hva gjør du?

Ryggmargsrefleksen er å slå av datamaskinen.

IT-ansvarlig ringes ned av høylytte kollegaer. Sjefen går med taktfaste skritt frem-og tilbake i korridoren mens han tenker, «har vi kopi av interne dokumenter»?. Ballen ruller videre til underleverandører, innleide konsulenter og andre med tilgang til bedriftens systemer…som ild i tørt gress infiltrerer hackeren nye systemer.

Heldigvis har du øvd på hacke-angrep! Likestilt med den årlige brannøvelsen, vet kollegiatet hva de skal gjøre. Eller?

Slik startet Rune Marius Rokke i Fence AS sin presentasjon, på Teknologidagene i Alta. Salen får så spørsmålet; «hvor mange her jobber med IT-sikkerhet i sin bedrift?». Ingen hender. Total tystnad.

«Alt starter med en e-post»

FENCE AS

La meg stille spørsmålet på en annen måte.

Åpner du e-poster fra ukjent avsender? Åpner du linker eller vedlegg på autopilot? Forhåpentligvis ikke.

Hva om jeg, Ruben Åkenes, hadde sendt deg en e-post med link? Hadde du stolt på meg? Tja!

Hvilke nettsider du besøker, linker du klikker på og filer som lastes ned er en del av dine daglige valg. Du har en magefølelse, en intuisjon på om e-posten har skumle hensikter. ALLE, du også, utfører daglig IT-sikkerhet på jobb.

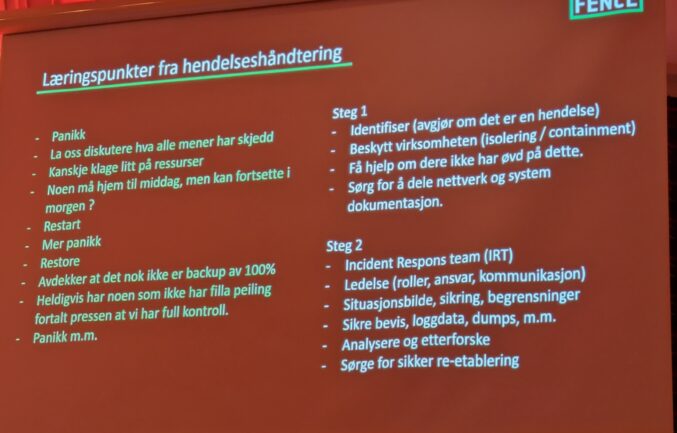

Når det går galt derimot, hva gjør du? Rune Marius Rokke, tok oss gjennom en hendelseshåndtering.

Stegene er mange, så la oss se på tre av dem.

Steg 1:

Identifiser (avgjør om det er en hendelse)

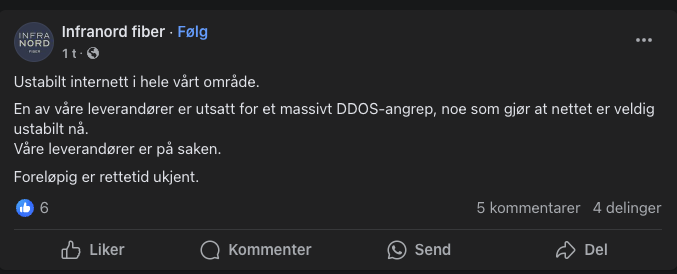

Forleden uke sendte Infranord ut følgende melding.

«leverandøren vår er utsatt for et massivt DDOS-angrep».

Leverandøren og Infranord identifiserte hendelsen, og vet hvorfor kundene opplever tregt nett. De vet hva som har skjedd, og hvorfor nettet er tregt.

Hendelse✅

Steg 2

Hvordan beskytter du virksomheten?

Du vet det er en hendelse, og mistanken om at en farlig kauring snoker rundt på din PC øker.

En populær metode for å beskytte seg, er å slå av datamaskinen. Du slår den på igjen, for å sjekke om alt er ok. I samme øyeblikk oppdager du at all din data, ikke finnes som kopi på en sikker plass.

Yikes!

Dersom du har en mistanke om angrep på virksomhetens maskiner.

Koble fra internett ✅

Ved å koble deg av internett, kutter du livsnerven til hackeren. Du isolerer din maskin fra omverdenen. Når du er koblet fra internett, kan du jobbe med å identifisere hva problemet er.

Ta deretter kopi av alt innhold på pc-en, i tilfelle alt innhold slettes ✅

La maskinen være påskrudd ✅

IT-ansvarlig eller fagpersonell må identifisere hva som er feil. Restarter du maskinen kan det blir verre å identifisere årsak.

Noen forhåndsregler.

Tilganger: sjekk hvem som har tilgang til Dropbox, Google Drive, Onedrive, domenet, nettsiden og andre felles portaler eller filer.

Hvem: har vedkommende bruk for alle tilganger? Kan tilgangen begrenses til det område eller filen de har bruk for?

Sikker tilgang: har vedkommende sikkerheten sin på plass, slik at tilgangen er trygg?

Steg 3

Få hjelp om dere ikke har øvd på dette

Ta kontakt med virksomheter som har kompetanse✅

Kostnaden er liten i forhold til utryggheten et datainnbrudd gir.

Vitikka anbefaler:

Serit Eltele – Alta og Vadsø – «Sikre bedriftens verdier og data»

Tomorrowtoo – Alta. «Sikrer brukere, datamaskiner og nettverk»

Vitikka AS – Honningsvåg. «Sikre webløsninger»

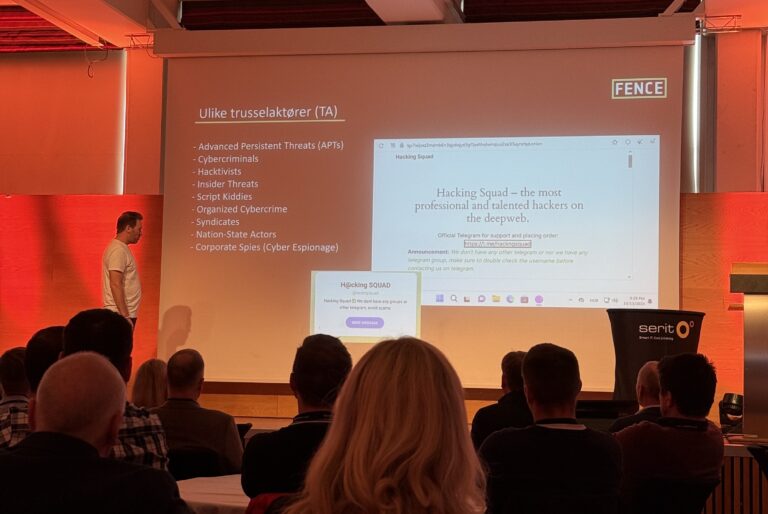

Avslutningsvis. La oss se på ulike trusselaktører (TA)

I eventyret om Bukkene Bruse møter du trollet som «kommer for å spise deg».

Trusselaktørene på denne listen er ikke noe eventyr, de er dagsaktuell og vil spise deg om de får mulighet.

Listen er ment som en oppramsing. Google og diskuter med ChatGPT, Claude eller Grok om de ulike trusselaktørene.

- Advanced Persistent Threats (APTs)

- Cybercriminals

- Hacktivists

- Insider Threats

- Script Kiddies

- Organized Cybercrime

- Syndicates

- Nation-State Actors

- Corporate Spies (Cyber Espionage)

Når gjennomfører du neste brannøvelse?

Andre innlegg

EcoFleet Tracker

20.06.2025

Avfallsløsning som oppfyller forurensningsforskriften, og skreddersydd fiskeriet

Fra Facebook til NRK Troms på 3 timer

04.04.2025

Vindmølle, KI, urørt natur og tropisk fisk får fart på mediebransjen